** 本記事は、Beyond the kill chain: What cybercriminals do with their money (Part 1) の翻訳です。最新の情報は英語記事をご覧ください。**

内容に関する警告: ソフォスが発見した一部の活動の性質上、本シリーズの記事には一部の読者が不快に感じるかもしれない内容が含まれています。不適切な表現、薬物、薬物中毒、ギャンブル、ポルノ、暴力、放火、性風俗への言及がその一例です。これらは文字を介したものであり、画像や動画は含まれていません。

今日は仕事が休みだった。起床し、朝食には蜂蜜を塗ったトーストを食べた。午前中は自宅でくつろぎ、ネットサーフィンを楽しんだ。インターネット広告を見たり、買い物をしたり (スニーカーがセール中だった)、出会い系サイトを覗いたり、近所に新しい不動産物件がないか調べたり、オンライン教育コースに申し込もうと考えたり、台所の蛇口の水漏れを直してくれる水道屋を探したりした。昼食はサンドイッチバーに出かけてコーヒーを飲み、クリーニング店に洗濯物を預け、携帯電話の画面を修理してもらった。夜は友人たちと初めてのレストランを訪れ、デザートにアイスクリームを食べた後タクシーで帰宅した。

上記の段落で言及されているビジネスは、蜂蜜からタクシーサービスに至るまですべて、サイバー犯罪者がすでに関与しているか、運営や投資に関心を示していると主張しているビジネスです。

攻撃者は活動で得た不正な収益を洗浄するためにオンライン/実店舗でさまざまなビジネスを展開し、その規模を拡大していることが判明しました。Sophos X-Ops は、攻撃者たちが遠回しに「合法ビジネス」と呼ぶ犯罪フォーラムの領域を調査することで、この情報を発見しました。これにより、ハッキングやマルウェアといったサイバーキルチェーンを超えた、はるかに広範な犯罪やビジネスの実態が明らかになりました。

数千件に及ぶフォーラムへの投稿を調査する中で、以下のような闇の実態が明らかになりました。詐欺、窃盗、資金洗浄、ペーパーカンパニー、盗品・偽造品、偽札、ポルノ、性風俗、株式・証券、マルチ商法、金、ダイヤモンド、インサイダー取引、建設、不動産、麻薬、オフショア銀行、マネーミュール (資金洗浄者に雇われ、物理的またはオンラインで資金を運ぶ人々)、スマーフ (大金を小口取引に分けて洗浄するために雇われる人々)、脱税、アフィリエイト広告やトラフィック生成、飲食業、教育、卸売業、タバコ・電子タバコ、医薬品、ギャンブル – そして信じがたいことに、サイバーセキュリティ企業やそのサービスまでもが含まれていました。

多角化か死か

裕福な「現実世界」の犯罪者と同様に、金銭的目的の攻撃者たちも事業の多角化を考えているようです。利益拡大のためであると同時に、もしサイバー面の活動が摘発されたとしても全体の運営に影響が及ばないようにするためです。

サイバー犯罪者が正規の産業に巧妙に入り込みつつ、同時に現実世界で多岐にわたる違法行為に関与しているという可能性は、サイバーセキュリティや法執行機関、そしてより広い社会にとって重大な意味を持ちます。新たな分野や事業に進出する攻撃者によって捜査は難しくなり、より多くの標的、協力者、無関係な一般人までもが直接的または間接的にその影響圏に巻き込まれていきます。ランサムウェア、麻薬、スパイ活動とつながりのある大規模なロシアの資金洗浄ネットワークを NCA 主導で摘発した「デスタビライズ作戦」は、こうした犯罪が巨大ビジネスであることを示しています。欧州警察機構 (ユーロポール) の最近の報告書も、サイバー犯罪と現実世界の組織犯罪との重なりが広がっていることを示唆しています。

しかし、悪いニュースばかりではありません。これらのフォーラム投稿からは、攻撃者に関する有益な情報を得られる可能性があり、法執行機関や規制当局に新たな捜査の手がかりとなるだけでなく、サイバーセキュリティ業界が法執行機関と連携するための機会も生み出しています。

Sophos X-Ops がお届けする 5 部構成の本シリーズでは、地下フォーラムで議論されている現実世界のビジネスや犯罪活動について調査します。第 1 部である本記事では、調査のコンテキストと背景を説明し、サイバー犯罪者が資金洗浄を行う複数の方法を探ります。

第 2 部から第 4 部では、攻撃者たちが地下フォーラムで用いている分類にならい、彼らのビジネスに対する関心について掘り下げていきます。すなわち、「ホワイト」はいわゆる「合法」な事業、「グレー」は法的・倫理的にグレーゾーン (ただし必ずしも違法ではない) な活動、そして「ブラック」は完全な犯罪行為を指します。(ソフォスは、法的な判断は管轄によって異なることを認識しています。しかし、こうした活動の範囲は広く深いため、何らかの分類を必要します。攻撃者自身によるカテゴリを使用することは、完全ではないにせよ論理的な選択です。)

最終回となる第 5 部では、サイバー犯罪のエコシステムの一角をなす特殊な領域がもたらす影響と、それに伴う新たな機会について考察します。

第 1 部の主な調査結果

- 一部の犯罪フォーラムには、資金洗浄や現実世界のビジネスチャンスに特化した専用のエリアがあり、何千件もの投稿が集まっている。

- これらのエリアは「市場の中の市場」を形成しており。攻撃者たちがサイバー犯罪の枠を超えて、不正に得た資金をどこに、どのように投資すべきかを議論するニッチで目立たない空間となっている。

- ペーパーカンパニー、オフショア銀行、マネーミュールなど、不正な資金を洗浄し合法化するための複雑で専門的な方法 (およびチュートリアル) が議論されることもある。

- サイバー犯罪と現実世界の犯罪が「交差」する事例も確認されており、たとえば窃取したクレジットカード情報を麻薬と交換したり、薬物中毒者やホームレスの人々に薬を渡して資金洗浄を手伝わせるよう推奨する投稿もあった。

- こうした犯罪フォーラムの利用者の多くは多角化に強い関心を示しており、表向きは合法なビジネスへの投資から、現実世界の犯罪への関与にまで及んでいる。

- こうしたビジネスへの関心は、複数の国や地域にまたがって広がっている。

背景

2022年 10月、マルウェアリポジトリ vx-underground のスタッフが、ランサムウェアグループ LockBit の創設メンバーにインタビューを行いました。インタビューの終盤で、この人物は「中国に 3 軒、ニューヨークに 2 軒のレストランを持っている」と認めました。

これらの攻撃者は「真っ当な道」を歩もうとしていたのでしょうか。それとも、レストランは (実在していたとして) 資金洗浄の隠れ蓑であったり、別の合法的な収入源を確保する手段だったりするのでしょうか。

ランサムウェア (およびその他の金銭的動機に基づくサイバー犯罪) の収益性の高さは、皮肉なことに、その利益を得た犯罪組織に複雑な財務上の問題をもたらしています。たとえば、法執行機関が LockBit ランサムウェアのインフラを摘発した当時、攻撃者らは 1 億 1,000 万ドル以上に相当する未使用のビットコインを保有していたとされています。ALPHV/BlackCat の攻撃者は、1 度の身代金支払いで 2,200 万ドルを受け取っています。また、ソフォスの「ランサムウェアの現状レポート 2024 年版」が示すように、身代金の支払額は大幅に増加しており、1 回あたりの平均支払額は 200 万ドルに達しています。しかし、攻撃者たちはその資金を何に使っているのでしょうか。

ソフォスが目にした以前のケーススタディでは、ランサムウェアで知られる攻撃者が「裕福な暮らし」をしていることが示唆されていました。そこで、このような生活スタイルが、金銭目的の攻撃者全体に当てはまるのか、それとも、他分野の裕福な犯罪者たちのように、より賢明で巧妙に身を隠しているのかという点に興味を抱きました。

ソフォスの調査は、5 つの異なるサイバー犯罪フォーラムの中でも、比較的目立たない領域に焦点を当てています。そこでは攻撃者たちが、自ら得た利益 (合法的なビジネスであれ、犯罪事業であれ、あるいはその両方であれ) をどこに、どのように投資するかについて活発に議論しています。

今回 X-Ops が調査した 5 つの犯罪フォーラムをまとめると以下のようになります。

- 2000年代半ばから存在する、比較的排他的なロシア語のサイバー犯罪フォーラム。ランサムウェア関連企業、初期アクセスブローカー (IAB)、マルウェア開発者など、著名な攻撃者が頻繁に利用しています。攻撃者は 2006年以来、このフォーラム専用の「合法ビジネス」セクションを使用して、資金洗浄、現実世界の犯罪、「合法的な」ビジネスへの関心について議論してきました (ただし、より人気のあるエリアに比べて投稿件数は少なめです)。

- 攻撃者たちに広く利用されている、歴史あるロシア語のサイバー犯罪フォーラム。1 つ目のフォーラムと同様、資金洗浄、現実世界での犯罪、投資について議論する専用エリアがあります。このセクションは 2008年に設立されたものですが、興味深いことに 2018年まで活動の痕跡がまったく見られません。

- 窃取したデータに特化した英語のサイバー犯罪フォーラム。このフォーラムには資金洗浄や現実世界の犯罪/ビジネスについて議論するための専用エリアはなく、これらのトピックに関するスレッドがフォーラム全体に散らばっています。

- 下位層やあまり著名でない攻撃者が主に利用する、比較的新しい英語のサイバー犯罪フォーラム。このサイトにも、これらのトピックを議論するための専用エリアはありません。代わりに、これらの話題に関するスレッドは「OpSec (オペレーショナルセキュリティ)」と「Monetization/SEO (収益化/検索エンジン最適化)」の掲示板に分散して投稿されています。

- サイバー犯罪、非サイバー犯罪 (麻薬、カード犯罪、詐欺師を含む) を幅広く扱う、大規模な英語圏の犯罪マーケットプレイス。このフォーラムには約 5 年前から資金洗浄の専用エリアがあります。

ソフォスは、現実世界におけるさまざまな資金洗浄手法、合法・非合法な投資、そしてサイバー以外の収入源に関する何千件もの投稿を発見し、調査しました。その結果、上述の 2 つのロシア語フォーラムが最も多様で高度な専門知識を有することがわかりました。対照的に、2 つの英語圏サイバー犯罪フォーラムのユーザーは、知識が少ない傾向にありましたが、この傾向が彼らの多様な収入源への関心や、不正利益の洗浄・投資方法に対する意欲に影響を与えている様子は見られませんでした。

図 1: ロシア語犯罪フォーラムの「合法ビジネス」ルームへのリンク。「資金洗浄の方法」にはっきりと言及しています。

英語圏の大規模犯罪マーケットプレイスは少し異なる傾向を示しました。調査対象となったフォーラムのエリアが資金洗浄専用だったため、多角化の証拠は少なかったものの、収益を合法化する具体的な手法については非常に高い専門知識と詳細な情報が見られ、複雑かつ専門的なチュートリアルも多数存在しました。

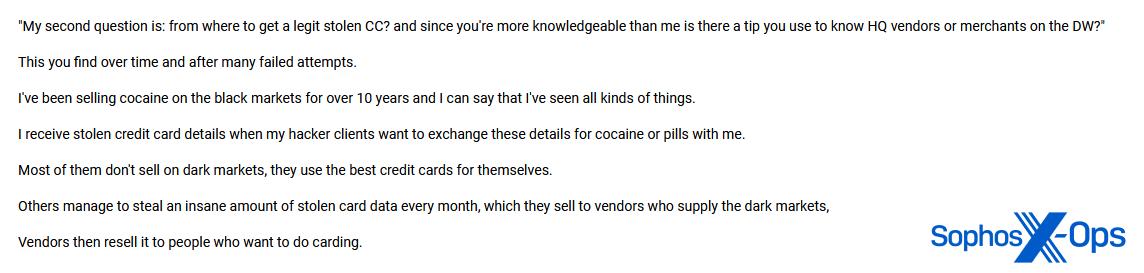

このフォーラムでは、サイバー犯罪者と麻薬密売人との間に取引関係が存在する証拠も確認されました。一例として、ある麻薬密売人は、カード詐欺師からコカインや錠剤と引き換えに窃取したクレジットカード情報を受け取っていることを明かしています。

図 2: ある犯罪フォーラムのユーザーが、窃取されたカード情報と引き換えに、「ハッカーの客」にコカインと錠剤を渡したことを認める様子。

結論として、金銭目的の一部の攻撃者の中には、単に贅沢品に資金を費やしたり、利益をため込んだりしているのではなく、実際にはかなり積極的に資金を多角化している者もいるようです。そしてこの多角化手法としては、別種の犯罪の実行に留まらず、投資家、利害関係者、株主、トレーダー、所有者として、さまざまな合法的分野や産業への関与も含まれています。地域的には、当然ながらロシアに関するビジネスや産業に関する議論が多く見られましたが、ヨーロッパや米国、カナダ、アジア、中東、アフリカ、オーストラリアに関する議論も多数確認されました。

これらの状況はもちろん大きな懸念ではありますが、一方でいくつかの可能性も示しています。詳しくは第 5 部で扱います。

現金化、資金洗浄、合法化

調査は主に、攻撃者が関与する合法および非合法の多様なビジネス事業に焦点を当てており、暗号通貨の資金洗浄に関する具体的な技術的手法 (たとえば「チェーンホッピング」やミキシング、タンブリング) や「現金化」については扱っていません。

一方、「資金洗浄」、「現金化」、「収入源の合法化」という用語が紛らわしいことは認識しています。明確化のため、本調査においては以下の定義を採用します (ただし、これらの用語は必ずしも相互に排他的ではないことに注意してください)。

現金化: 不正な利益を現金として引き出し、資金洗浄、消費、または投資に利用できる状態にすること。たとえば、不正に入手したギフトカードやクレジットカード、あるいは一定量の暗号通貨を、法定通貨に換金します。現金化とは必ずしも資金が洗浄・合法化されたことを意味するわけではありません (以下の定義を参照)。現金化された資金は依然「汚染」されたままであり、犯罪行為と容易に結び付く可能性があります。

資金洗浄: オンライン上または現実世界において、暗号通貨または法定通貨を使用し、資金の本来の不正な出所を偽装するために用いられる手法。たとえば、ミキサー、タンブラー、チェーンホッピングなどを用いて暗号通貨の出所を不明瞭にすることや、マネーミュール、ペーパーカンパニーなどを利用して資金を複数の国際口座や事業を通じて移動させることが含まれます。なお、マネーロンダリングが行われたからといって、その資金が必ずしも合法化されたとは限りません (次の定義を参照)。

収入の流れの「合法化」: 不正な所得をもっともらしく正当なものに見せかける手段。資金洗浄とは異なる行為を意味する場合もあります。たとえば、あるランサムウェア攻撃者が 100 万ドルを現金化・資金洗浄し、その資金の出所が身代金であることを追跡するのが非常に困難、あるいは不可能になったとします。しかし、攻撃者がその資金を使おうとしたり、起業資金として利用しようとした場合、(司法管轄権によっては) その資金の取得経緯を説明する必要があるかもしれません。なぜなら、その資金にはもっともらしく正当な出所が存在しないことが多いからです。収入源を合法化する一例としては、正規の起業資金 (融資など) を使って事業を立ち上げ、その後、時間をかけて洗浄された資金を顧客からの正規の収入と混ぜ合わせていく方法が挙げられます。この行為は、スマーフ (オンラインビジネスの場合はボット) を使用することでさらに巧妙化できます。

一部の攻撃者がフォーラム上で指摘しているように、金融犯罪の捜査官の多くはこうした活動に精通しています。たとえば、カフェやサロンのような小規模な実店舗を通じて大量の資金を虚偽の売上報告で洗浄しようとすると、監査当局の警戒を招く可能性があります。なぜなら、監査官は電気や水道の使用量、在庫資産、来店者数などを確認し、報告された売上と実態が一致しているかを判断できるからです。

図 3: ある犯罪フォーラムのユーザーが、「税理士からのアドバイス」として、資金洗浄対策に関する情報を共有する様子。

資金洗浄は本調査の焦点ではありませんが、フォーラム上で発見した興味深い資金洗浄の手法やケーススタディ、リソース、サービスを簡単に紹介します。

ペーパーカンパニー

書類上でだけ存在する、実態のないビジネスであるペーパーカンパニーには正当な目的もありますが、多くの場合、犯罪者は脱税、詐欺、資金洗浄などの非合法な目的でこれらを利用します。

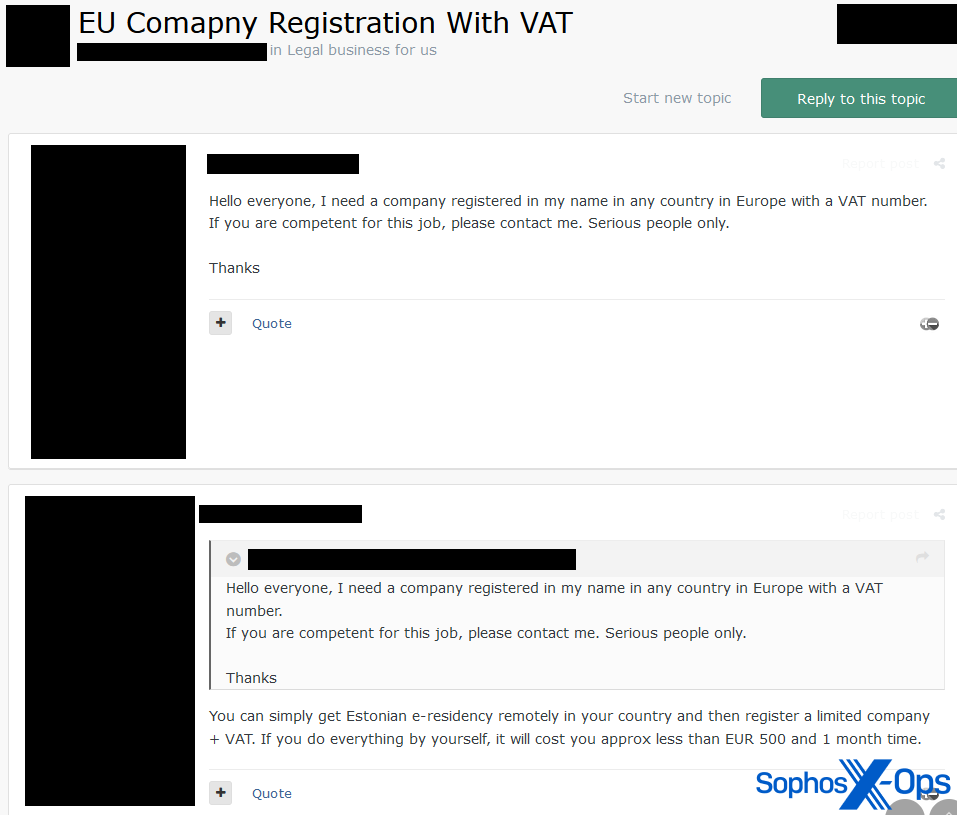

ソフォスは、ペーパーカンパニーに関するさまざまなフォーラムのスレッドを確認しました。話題は、基本的な質問 (取締役/株主として署名する人物を見つける方法、弁護士を使ったペーパーカンパニー設立の方法、設立に適した法域) から、より複雑なスキームまで多岐にわたっていました。

- 北朝鮮でのペーパーカンパニー設立

- 暗号通貨の「スクラビング (洗浄)」

- LLC を「輸送のフロント」として利用

- 匿名の LLC を「SEC 規制対象外の取引のために (留略) XMR [Monero] を洗浄する」目的で設立し、さらに信託を組み合わせた多層構造の作成

- 会社設立に最適な法域の推奨 (「ベリーズ、ネビス、英領ヴァージン諸島、バハマ…米国ならデラウェア、ニューメキシコ、ネバダ、ワイオミング」)、他に非 CRS (共通報告基準) 国として (「北朝鮮、イラン、ミャンマー」)、中東地域 (特にドバイ、UAE が頻出)、パナマ、マルタ、シンガポール、エストニア、そして「多くのアフリカ諸国」

- ヨーロッパで VAT 番号付きの会社設立サービスの購入希望

図 4: VAT (付加価値税) 番号を持つ EU 拠点の会社設立について助言を求める攻撃者

図 5: 「XMR [Monero] の洗浄のため、SEC 非規制取引のために匿名 LLC を設立することは有効な選択肢でしょうか?」という質問に対して、攻撃者が会社設立のガイダンスを提供する様子

オフショア銀行

ペーパーカンパニーと同様、オフショア銀行 (外国に開設した銀行口座) には正当な理由もありますが、犯罪に使われることもあります。オフショア銀行については、以下のようなスレッドが数多く見られました。

- 最適なタックスヘイブンのガイド

- 「顧客を一切詮索しないオフショア&銀行コンサルタント」による、オフショア銀行に関する誤解についてのスレッド

- オフショアの法域、法律、文書について説明した、「初心者のためのオフショア」と題された詳細なガイド

- オフショア銀行利用時に多く見られる一般的な誤りをまとめた、「オフショアの失敗例」と題されたガイド

図 6: タックスヘイブンとオフショア銀行に関する「誤解」を説明する攻撃者

ミュール、スマーフ

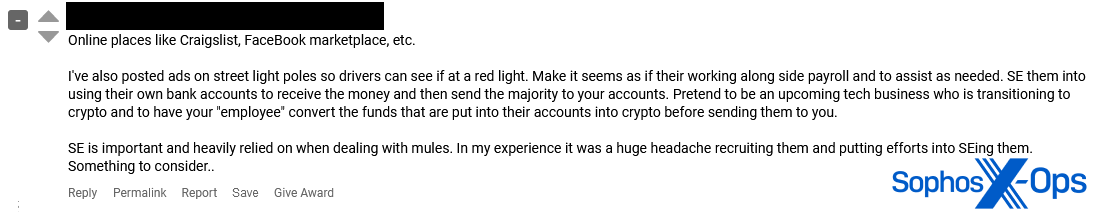

マネーミュールとは、攻撃者が金銭の受け取りや送金のために雇う人物のことで、その過程でミュール自身の正規の銀行口座が利用されることもあります。スマーフは、攻撃者に代わって少額の金融取引を行い、資金洗浄活動を隠蔽します。ミュールやスマーフは、自分たちが犯罪活動の一端を担っていることを知らない場合もあります。

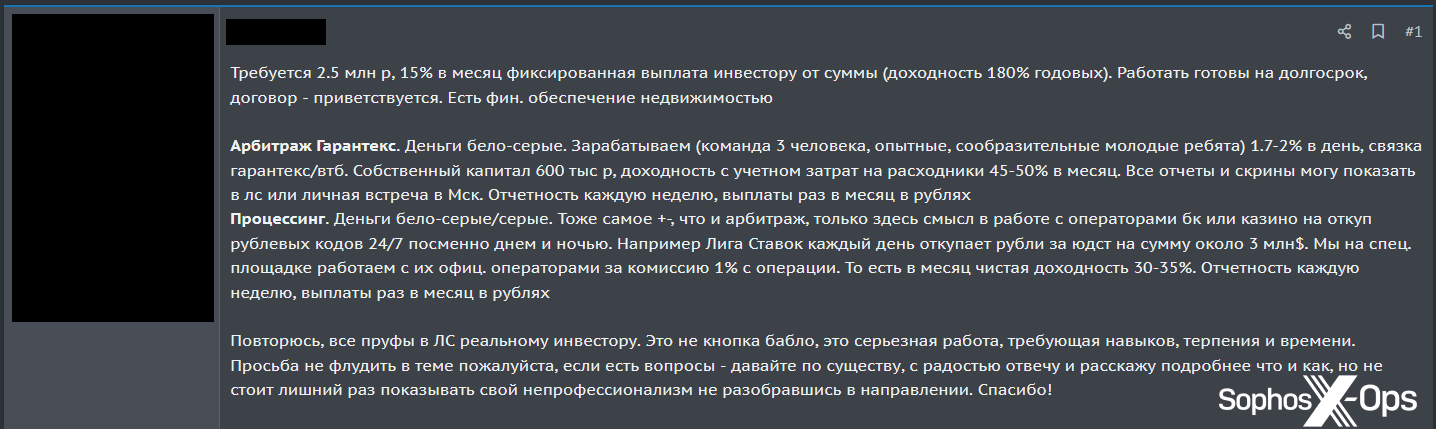

ミュール募集に関する投稿も複数確認しました。話題の中には、どこでミュールを見つけるか (回答には Craigslist や Facebook Marketplace が含まれていました) や、特定の国から別の国へ資金を移動させる方法に関する一般的な質問も含まれていました。より複雑なスキームの 1 つとして、フィンランドに拠点を置くと思われる攻撃者が「ブックメーカーやカジノのオペレーターと協力し、ルーブルコードを昼夜問わず 24 時間 365 日大量に処理する」という事業への投資を募っていました。(私たちの理解では、ルーブルコードとは、暗号通貨取引所を仲介して、ロシア・ルーブルを個人から個人へ送金する手法です。ルーブルコードはロシアの主要銀行で受け入れられ、現金化できるようです。)

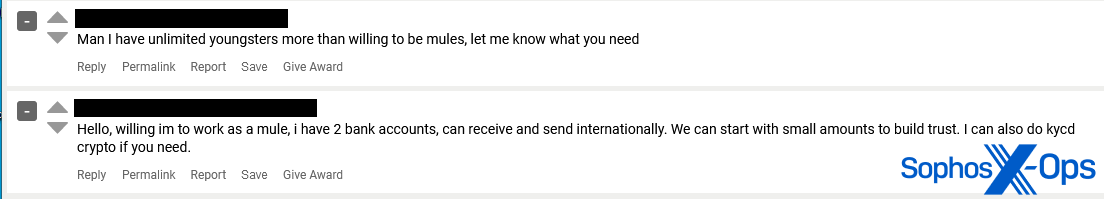

図 7: マネーミュールをどこでどのように集めるかについて助言する攻撃者

図 8: 「ブックメーカーやカジノオペレーターと協力して、24 時間 365 日体制でルーブルコードを処理する」人材を募集する攻撃者

図 9: 2 人の攻撃者がマネーミュールに関して協力を申し出る様子。1 人は「無制限の若者」を提供するとし、もう 1 人は自らのサービスを提供すると申し出ています。

ガイドとチュートリアル

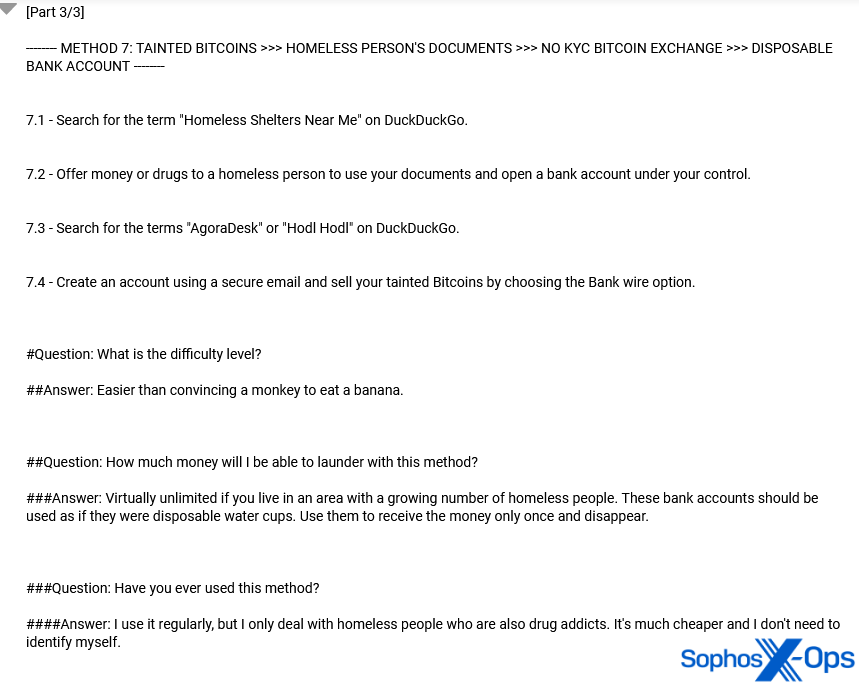

ソフォスは、キャッシングや資金洗浄に関するガイドをいくつか見つけましたが、その多くは詳細かつ洗練された文章で書かれています。これらのチュートリアルには、数年前に逮捕されたと思しき麻薬ディーラーによるビットコイン洗浄の段階的手法が含まれており、その中では「ホームレスの人に金銭やドラッグを提供して銀行口座を開設させ、資金洗浄に利用する」ことが勧められていました。また、ガイドには著者の経歴やバーチャルな「投げ銭」用の暗号通貨アドレスも掲載されていました。

図 10: 資金洗浄のさまざまな手法に関する詳細なガイドからの抜粋 (ただし、この特定のセクションは主に資金の保管に焦点を当てているようです)

図 11: 同じスレッドで、スレッド主は資金洗浄のために「麻薬中毒者でもあるホームレスの人々」を利用していることを認めています。

ソフォスは、犯罪者の資金洗浄に協力する弁護士や会計士を見つける方法についてのガイドも確認しました。

図 12: 「大金を合法化するための適切な手助けを見つける」方法に関するスレッドへの攻撃者の投稿

図 13: 別のスレッドでは、攻撃者が別のスレッドに「怪しい仕事も引き受ける有能な会計士を見つける方法」をアドバイスしています

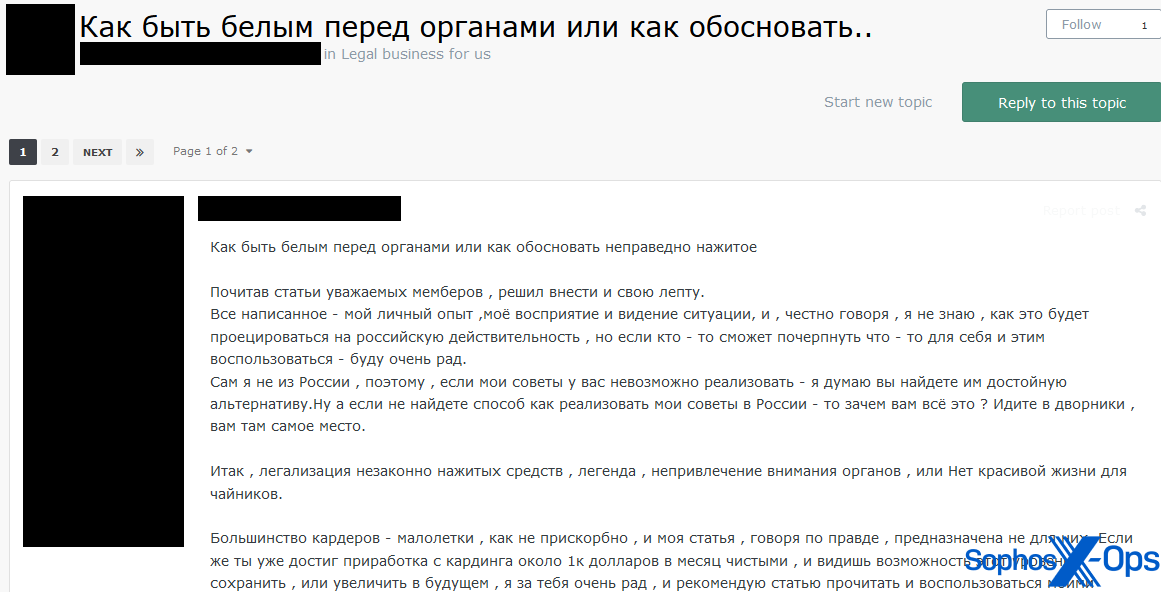

他のガイドには、「当局の前でホワイト (=合法的) に見せる方法」というものがあり、オフショア口座や LLC の活用から支出のパターン、納税、注目を浴びないこと、体裁を保つための正当な職業の必要性まで、あらゆるアドバイスが含まれていました。

このガイドの作者は、年齢、配偶者の有無、正規の職業、不正な仕事で得た収入、過去の服役経験など、自分自身に関する多くの経歴情報を開示しています。興味深いことに、この著者は読者に対して「パーティーをしたり、高額で派手な買い物をしたりしないように」とはっきり忠告していました。一部のランサムウェア攻撃者が見せる行動とは正反対です。

図 14: 「当局の前でホワイト (合法) に見せる方法、あるいは不正に得た利益を正当化する方法」と題した長いガイドの最初の部分を投稿する攻撃者

珍しい問題

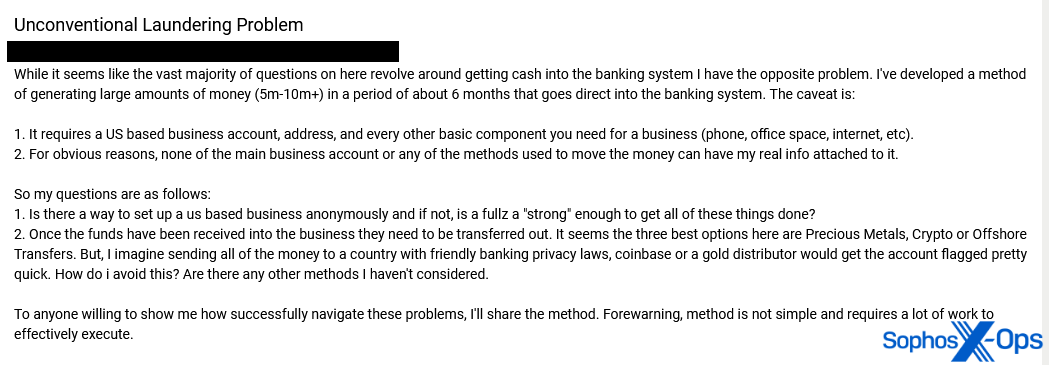

ある攻撃者が珍しい問題について助言を求めました。大多数の資金洗浄に関するスレッドは「いかにして銀行システムに現金を取り込むか」がテーマですが、彼らは「逆の問題を抱えている」と述べていました。「私は、約 6 か月の間に大金 (500 万~ 1,000 万以上) を生み出し、銀行システムに直接投入する方法を開発しました。」

この方法には、米国を拠点とする法人名義のビジネス口座と実際のオフィスが必要とのことでした。攻撃者は、そのビジネスからどうやって金を引き出すのが最善かを尋ねており、自らの考案した手法を共有する代わりに手助けする人物を探していました。

図 15: 「風変わりな資金洗浄の問題」を犯罪フォーラムで提示する攻撃者

他のユーザーからのアドバイスには、デラウェア、ドバイ、スイス、日本での会社設立、暗号通貨やマネーミュールの活用などが含まれており、さらに、こうした送金は当局の注目を集める可能性が高いという警告も添えられていました。

少し趣向を変えて

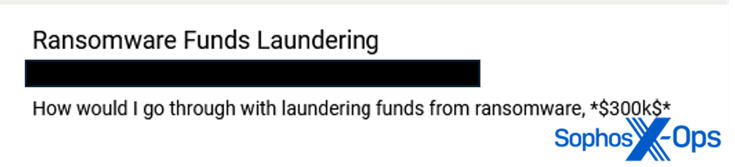

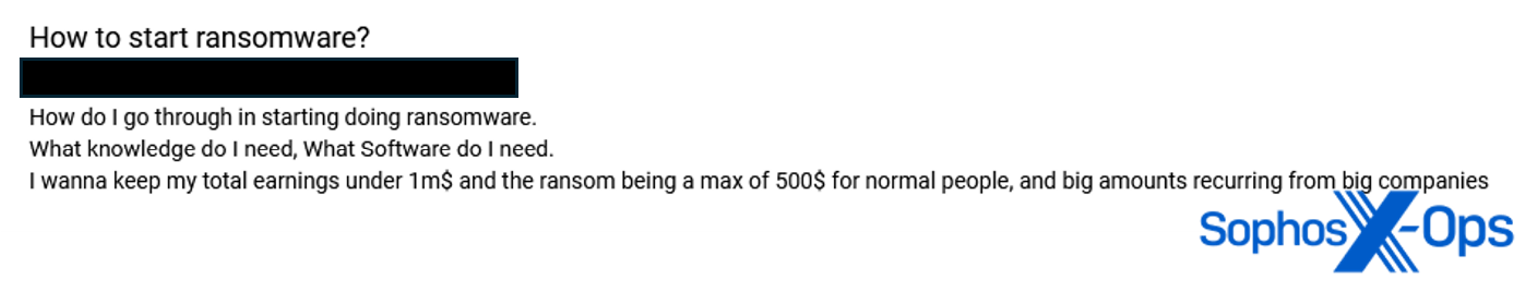

ソフォスは、ランサムウェア活動で得た 30 万ドルを洗浄する方法を尋ねる攻撃者の投稿を読んで興味を持ちました。通常、ランサムウェアのオペレーターはこうした話題について、特に公開性の高いフォーラムでは慎重であるため、このような投稿は珍しいと感じました。そこで、この投稿者の他の投稿も調べてみました。するとすぐに、他の投稿とほぼ同時期のスレッドが見つかりました。以下のような書き出しで始まります。「ランサムウェアを始めるにはどうすればいい?どんな知識やソフトウェアが必要?」

図 16: ランサムウェアによって得た 30 万ドルを洗浄する方法を尋ねる攻撃者

図 17: ほぼ同時期に、同じユーザーがランサムウェア攻撃の始め方を尋ねる様子。

つまり、このユーザーは (ごく短期間で) ランサムウェアのアフィリエイトとして成功したか、かなり先走った初心者ということになります。

本シリーズの第 2 部では、攻撃者が犯罪フォーラムで議論している「合法的な」ビジネスへの関心について見ていきます。その後、第 3 部と第 4 部では、より倫理的・法的にグレーな活動に焦点を当てます。